Με ένα e-mail θα ανοίγουν τραπεζικοί λογαριασμοί

Σεπτέμβριος 14, 2015Με ένα e-mail και εντός 24 ωρών οι φοροελεγκτικές αρχές και οι οικονομικοί εισαγγελείς θα έχουν στα χέρια τους την πλήρη και αναλυτική κίνηση των τραπεζικών λογαριασμών (καταθέσεις, αναλήψεις, πληρωμές κ.ά.) συγκεκριμένων φυσικών προσώπων και επιχειρήσεων που θεωρούνται ύποπτοι για απόκρυψη εισοδημάτων και διακίνηση «μαύρου χρήματος».

Την επιτάχυνση των διαδικασιών για τον εντοπισμό υποθέσεων φοροδιαφυγής προβλέπει απόφαση του αναπληρωτή υπουργού Οικονομικών, Τρύφωνα Αλεξιάδη, που δημοσιεύθηκε στο ΦΕΚ και αφορά την επέκταση και τροποποίηση του Συστήματος Μητρώων Τραπεζικών Λογαριασμών και Λογαριασμών Πληρωμών. Ετσι οι ελεγκτικές υπηρεσίες του υπουργείου Οικονομικών, η Οικονομική Αστυνομία, ο Οικονομικός Εισαγγελέας, ο Εισαγγελέας Εγκλημάτων Διαφθοράς και η Αρχή Καταπολέμησης της Νομιμοποίησης Εσόδων από Εγκληματικές Δραστηριότητες και της Χρηματοδότησης της Τρομοκρατίας και Ελέγχου των Δηλώσεων Περιουσιακής Κατάστασης θα έχουν πλήρη και άμεση πρόσβαση στις αναλυτικές κινήσεις των τραπεζικών λογαριασμών κάθε φυσικού και νομικού προσώπου καθώς και στο σύνολο των συναλλαγών που επηρεάζουν το λογιστικό υπόλοιπο των λογαριασμών αυτών.

Με βάση τις παραπάνω πληροφορίες, θα γίνεται διασταύρωση του προφίλ που εμφανίζει ο φορολογούμενος στην Εφορία με την κίνηση χρήματος μέσω των τραπεζών για να διαπιστωθεί αν οι συναλλαγές του, είτε αυτές αφορούν καταθέσεις, είτε πληρωμές για αγορές περιουσιακών στοιχείων, είτε άλλες εμπορικές συναλλαγές, δικαιολογούνται από τις δηλώσεις φορολογίας εισοδήματος και ακίνητης περιουσίας.

Την ίδια ώρα από τη Γενική Γραμματεία Δημοσίων Εσόδων τρέχει και η διαδικασία για το «ηλεκτρονικό φακέλωμα» καταθέσεων, επενδύσεων, μερισμάτων, ασφαλιστήριων συμβολαίων και τοκοχρεολυτικών δόσεων δανείων. Επισημαίνεται ότι με σχετική εγκύκλιο που έχει αποσταλεί στις τράπεζες, τις επενδυτικές και ασφαλιστικές εταιρείες ζητείται να διαβιβάσουν τα αναλυτικά στοιχεία στη Γενική Γραμματεία μέχρι το τέλος Σεπτεμβρίου του 2015.

Στόχος ο έλεγχος για τον εντοπισμό φορολογούμενων που δηλώνουν χαμηλά εισοδήματα σε σχέση με τις δαπάνες διαβίωσης, τις αποταμιεύσεις και τις επενδύσεις τους.

Στο μεταξύ, όπως προβλέπεται στο μνημόνιο, μέχρι τον Νοέμβριο θα κατατεθεί στη Βουλή νομοσχέδιο για την αποκάλυψη αδήλωτων καταθέσεων στο εξωτερικό και το εσωτερικό και η εφαρμογή του Περιουσιολογίου.

Αδήλωτες καταθέσεις

Σχετικά με τις αδήλωτες αποταμιεύσεις εντός και εκτός Ελλάδος ο αναπληρωτής υπουργός Οικονομικών σε συνέντευξή του στον «Σκάι» επεσήμανε ότι πέραν μιας φορολογικής επιβάρυνσης δεν θα υπάρξει άλλος κίνδυνος για όσους κατέχουν νόμιμα ποσά, αλλά αποσαφήνισε πως η αμνήστευση των αδήλωτων καταθέσεων δεν θα απαλλάξει από τυχόν ποινικές διώξεις όσους έκρυβαν μαύρο χρήμα από παράνομες δραστηριότητες (π.χ. λαθρεμπόριο).

Για το Περιουσιολόγιο τόνισε ότι κανένας φορολογούμενος δεν κινδυνεύει εφόσον μπορεί να εξηγήσει την προέλευση των χρημάτων του, και διαβεβαίωσε πως οι ελεγκτικές Αρχές δεν θα εστιάσουν σε «μικρές και μεσαίες» περιπτώσεις αδήλωτων στοιχείων -όπως ένα χωράφι-, αλλά θα κυνηγήσουν τα «μεγάλα φαινόμενα» πολιτών που επί χρόνια απέκρυπταν περιουσιακά στοιχεία υψηλής αξίας.

Τέλος, είπε ότι θα υπάρξουν και επόμενες εφαρμογές του Περιουσιολογίου, και συνεπώς οι μικρομεσαίοι που δεν θα δηλώσουν αμέσως το σύνολο της περιουσίας τους θα έχουν τη δυνατότητα να το πράξουν στη συνέχεια.

Πηγή: Έθνος

Πώς μπορεί να σας κλέψουν τον κωδικό πρόσβασης στα e-mail σας

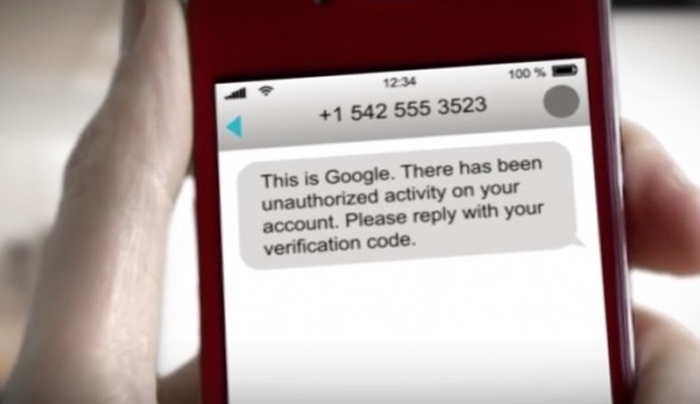

Αύγουστος 26, 2015Οι υπηρεσίες που σας δίνουν τη δυνατότητα να ανακτήσετε έναν κωδικό πρόσβασης που ξεχάσατε στέλνοντας στο κινητό σας έναν προσωρινό με SMS δεν θα σας ζητήσουν ποτέ «απάντηση». Εάν το γνωρίζετε αυτό, τότε δεν θα ξεγελαστείτε από μια συνηθισμένη και απλή απάτη «κοινωνικής μηχανικής».

Σκεφτείτε πως αρκεί να έχει κανείς τον αριθμό του τηλεφώνου σας και την διεύθυνση του e-mail σας για να επιχειρήσει να σας εξαπατήσει. Στις υπηρεσίες e-mail Gmail, Hotmail και Yahoo Mail υπάρχει η δυνατότητα ανάκτησης του κωδικού πρόσβασης στον λογαριασμό σας με έναν κωδικό επαλήθευσης που θα λάβετε στο κινητό σας τηλέφωνο (άρα απαιτείται και ο αριθμός κλήσης).

Χρησιμοποιώντας το Gmail για παράδειγμα, τα ακόλουθα βήματα περιγράφουν τον τρόπο με τον οποίο λειτουργεί η επίθεση:

Υποθέτουμε ότι το θύμα έχει καταχωρίσει τον αριθμό του κινητού του τηλεφώνου στο Gmail, έτσι ώστε αν ξεχάσει τον κωδικό, η Google να μπορεί να του στείλει ένα SMS με έναν κωδικό επαλήθευσης μιας χρήσης ώστε να έχει πρόσβαση στον λογαριασμό του.

Ο κακός της υπόθεσης, ο κράκερ θέλει να εισβάλει στο λογαριασμό του χρήστη, αλλά δεν γνωρίζει τον κωδικό πρόσβασής του. Γνωρίζει όμως την e-mail διεύθυνση και το τηλέφωνό του. Επισκέπτεται λοιπόν την σελίδα login του Gmail και εισάγει τα στοιχεία του υποψήφιου θύματος (χωρίς όμως το password) και στη συνέχεια αναζητά βοήθεια (μέσω του link “Need help?” -αυτή η παραπομπή είναι χρήσιμη όταν κανείς ξεχάσει τα στοιχεία εισόδου του στην υπηρεσία). Παριστάνει δηλαδή ότι είναι ο ξεχασιάρης ιδιοκτήτης του λογαριασμού που αναζητά τρόπο να ανακτήσει τον κωδικό του.

Το σύστημα δίνει στον χρήστη αλλά και στον κράκερ πολλές επιλογές, μεταξύ των οποίων και το “Enter the last password you remember” (Eισάγετε τον τελευταίο κωδικό που θυμόσαστε) και πατήστε στο “Confirm password reset on my [MAKE AND MODEL] phone,” (Επιβεβαίωση επαναφοράς κωδικού πρόσβασης στο τηλέφωνο μου [μάρκα και μοντέλο]. Επειδή, δεν μπορεί να γνωρίζει τα στοιχεία αυτά, τα παραλείπει μέχρι να του δοθεί η επιλογή “Get a verification code on my phone: [MOBILE PHONE NUMBER] (Λήψη κωδικού επαλήθευσης στο τηλέφωνό μου: [ΚΙΝΗΤΟ ΤΗΛΕΦΩΝΟ]).

Ο κράκερ επιβεβαιώνει την επιλογή. Το θύμα θα λάβει ένα SMS με έναν εξαψήφιο κωδικό επαλήθευσης στο τηλέφωνο του -το οποίο όμως, δεν βρίσκεται στα χέρια του «κακού». Ο χρήστης λαμβάνει ένα μήνυμα που γράφει “Your Google Verification code is [SIX-DIGIT CODE].” (Ο κωδικός επαλήθευσης του Google είναι [εξαψήφιος κωδικός]

Στο σημείο αυτό, επεμβαίνει ο κράκερ: στέλνει στο θύμα του ένα δεύτερο SMS που γράφει κάτι πειστικό υποδυόμενος αυτή τη φορά την υπηρεσία, δηλαδή την Google, την Yahoo ή το Hotmail, ώστε να του απαντήσει το θύμα με τον κωδικό που μόλις έλαβε, όπως: “Google has detected unusual activity on your account. Please respond with the code sent to your mobile device to stop unauthorized activity”.

(Η Google εντόπισε ασυνήθιστη δραστηριότητα στο λογαριασμό σας. Απαντήστε με τον κωδικό που σας έχει σταλεί στο κινητό σας τηλέφωνο για να εμποδίσετε τυχόν μη εξουσιοδοτημένη δραστηριότητα).

Ο χρήστης πιστεύει ότι το μήνυμα είναι αξιόπιστο και απαντά με τον κωδικό επαλήθευσης. Εκτός βέβαια εάν παρατηρήσει ποιος του έστειλε το μήνυμα και θελήσει να βεβαιωθεί για την ταυτότητά του (ενδεχομένως, συγκρίνοντας την προέλευση του αρχικού μηνύματος με τον εξαψήφιο κωδικό).

Στο παράδειγμά μας, το αυθεντικό μήνυμα της Google εμφανίζει ως αποστολέα την “Google” και εάν αναζητήσετε με παρατεταμένο άγγιγμα τις «λεπτομέρειες μηνύματος» θα δείτε ως Κέντρο υπηρεσίας τον αριθμό της υπηρεσίας μηνυμάτων του παρόχου σας, π.χ. από την Vodafone το +306942190000

Διαφορετικά, ο κράκερ θα λάβει και θα χρησιμοποιήσει τον κωδικό επαλήθευσης για να πάρει προσωρινά έναν κωδικό πρόσβασης και στη συνέχεια θα μπει στον λογαριασμό για να βρει ό,τι θέλει.

Η Symantec μας λέει πως η «επικοινωνία» του κράκερ με τα θύματά του δεν σταματά εδώ. Αρκετοί εξακολουθούν να στέλνουν μηνύματα στα θύματά τους όταν κάτι δεν πάει καλά με τη σύνδεση και τους κωδικούς. Βεβαίως και πάλι τα μηνύματα εξακολουθούν να είναι απλά και αληθοφανή, με αποτέλεσμα να πείθουν χωρίς ιδιαίτερη προσπάθεια τα θύματά τους.

Πού προωθούνται τα e-mail σας;

Όταν πλέον ο επιτιθέμενος αποκτήσει πρόσβαση στον λογαριασμό του θύματος, μπορεί για παράδειγμα, μεταξύ άλλων, να προσθέσει μια εναλλακτική διεύθυνση ηλεκτρονικού ταχυδρομείου στο λογαριασμό και έτσι να λαμβάνει αντίγραφα όλων των μηνυμάτων που θα διαβιβάζονται στη διεύθυνση αυτή.

Οι κράκερ στέλνουν ακόμη και «ευχαριστήριο» μήνυμα στα θύματά τους, που συνήθως έχει τη μορφή “Thank you for verifying your Google account. Your temporary password is [TEMPORARY PASSWORD]” (Σας ευχαριστούμε για την επαλήθευση του λογαριασμού σας στο Google. Ο προσωρινός κωδικός πρόσβασης σας είναι [προσωρινός κωδικός πρόσβασης] “. Αυτό κάνει την επίθεση ψαρέματος (“phishing”) όλο και πιο πιστευτή, αφού το θύμα θεωρεί όλη την αλληλογραφία νόμιμη και πιστεύει ότι λογαριασμός του είναι πλέον ασφαλής.

Οι κυβερνοεγκληματίες αυτού του τύπου των επιθέσεων δεν φαίνεται να επικεντρώνονται στο οικονομικό κέρδος, όπως για παράδειγμα συμβαίνει στην κλοπή αριθμών πιστωτικών καρτών. Φαίνεται ότι προσπαθούν να συλλέξουν πληροφορίες σχετικά με τα θύματά τους και μάλιστα όχι μαζικά, αλλά σε συγκεκριμένα άτομα.

Αυτή η απλή, αλλά άκρως αποτελεσματική μέθοδος επίθεσης είναι πολύ πιο οικονομική από τις παραδοσιακές spear-phishing επιθέσεις, όπου ένας εισβολέας πρέπει να καταχωρήσει ένα domain και να δημιουργήσει μια ιστοσελίδα phishing. Στην περίπτωση αυτή, το μόνο κόστος που βαρύνει τους επιτιθέμενους είναι το μήνυμα SMS, ενώ ως μέθοδος είναι πολύ δύσκολα ανιχνεύσιμη καθώς πρέπει να γίνει από ειδικό λογισμικό για κινητά τηλέφωνα ή από τον εκάστοτε πάροχο κινητής τηλεφωνίας.

Η Symantec συμβουλεύει τους χρήστες να είναι καχύποπτοι προς τα μηνύματα SMS που ζητούν κωδικούς επαλήθευσης, ειδικά αν δεν τους έχουν ζητήσει οι ίδιοι.

Εάν δεν είμαστε βέβαιοι για το μήνυμα που λάβαμε ελέγχουμε την προέλευσή του με τον παροχέα του ηλεκτρονικού μας ταχυδρομείου, για να επιβεβαιωθεί εάν το μήνυμα είναι νόμιμο.

Τα μηνύματα που αποστέλλονται συνήθως από τις υπηρεσίες ανάκτησης κωδικού πρόσβασης, αποστέλλουν μόνο τον κωδικό επαλήθευσης και δεν ζητούν από τον χρήστη να απαντήσει με οποιονδήποτε τρόπο.

Να θυμάστε πάντα ότι ακόμη και αν κάποιος μοιάζει με έναν αστυνομικό ή κάποια ανώτερη αρχή, αυτό δε σημαίνει απαραίτητα ότι θα πρέπει να παραδώσουμε και τα στοιχεία μας, χωρίς να ζητήσουμε αντίστοιχη επιβεβαίωση της ταυτότητάς του.

in.gr

Ακύρωσε το email που έστειλες κατάλάθος!

Αύγουστος 25, 2015Το Criptext είναι η εφαρμογή που θα σε σώσει!

Πόσες φορές σου έχει τύχει να στείλεις ένα mail σε λάθος αποστολέα; Αρκούν μόνο μερικά κλάσματα του δευτερολέπτου για να επιλέξεις τη λάθος επαφή ή πολύ απλά να μετανιώσεις που το έστειλες. Πατάς στην εύρεση το πρώτο γράμμα που αντιστοιχεί στη διεύθυνση του mail που επιθυμείς και σου εμφανίζεται μια λίστα επαφών που ξεκινούν από το γράμμα αυτό. Ε, δε θέλει και πολύ να γίνει το λάθος!

Σπάνια καταφέρνεις να το σώσεις πριν το στείλεις. Τις περισσότερες φορές αντιλαμβάνεσαι το λάθος σου, αφού έχεις πατήσει την επιλογή “send”. Και καλά να είναι ένα απλό mail! Τότε το μόνο πρόβλημα είναι ότι πρέπει απλά να μπεις στη διαδικασία να ενημερώσεις τον παραλήπτη ότι το mail αυτό δεν προοριζόταν για εκείνον και ύστερα να το προωθήσεις πια στη σωστή διεύθυνση. Αν όμως το περιεχόμενο του μηνύματος ήταν πιο ιδιαίτερο, ή κάποιο επαγγελματικό «μυστικό», τότε το μόνο που εύχεσαι τη στιγμή εκείνη είναι να ανοίξει η γη να σε καταπιεί. Ή να μπορούσες με κάποιο τρόπο να το πάρεις πίσω... Ε, λοιπόν γίνεται!

Η έξυπνη εφαρμογή “Criptext” θα σε σώσει! Με την εφαρμογή αυτή, που είναι διαθέσιμη τόσο στο Gmail όσο και στο Outlook, έχεις τη δυνατότητα να παρακολουθείς τη «διαδρομή» του κάθε mail που στέλνεις. Από τη στιγμή που το στέλνεις, μέχρι τη στιγμή που φτάνει στον αποστολέα και πότε εκείνος το ανοίγει. Το καλύτερο όμως είναι ότι σου επιτρέπεται να ανακαλέσεις την αποστολή του, σε περίπτωση που έχεις κάνει λάθος στην επιλογή του παραλήπτη, με την προΰπόθεση ότι ο τελευταίος δεν το έχει –μέχρι εκείνη τη στιγμή- ανοίξει. Με ένα απλό κλικ στο κουμπάκι με την επιλογή "un-send", δορθώνεις αμέσως το λάθος σου, απλά και γρήγορα. Όπως άλλοτε θα έσβηνες με τη γόμα σου ένα λάθος που έκανες με το μολύβι σου.

Οι σχεδιαστές της εφαρμογής “Criptext “ έχουν δημιουργήσει μια σελίδα στο Snapchat, όπου οι χρήστες της εφαρμογής μπορούν να καταγράψουν ημερομηνίες λήξης για τα mail που στέλνουν. Με τον τρόπο αυτό, το mail εξαφανίζεται αυτόματα από τα μηνύματα του παραλήπτη,την ημερομηνία που έχει επιλέξει ο αποστολέας.

Επιπλέον, μπορείς να σβήσεις εντελώς τα στοιχεία σου, αφού η Criptext σου παρέχει ένα σύστημα ασφάλειας, που σου επιτρέπει να κρατήσεις τα στοιχεία σου απόρρητα. Αν δηλαδή κάποιος θελήσει να κάνει screenshot ένα mail, το όνομά σου δε θα φαίνεται. Αυτό είναι τέλειο όταν το mail έχει φτάσει σε λάθος παραλήπτη, ο οποίος ενδεχομένως να θελήσει να χρησιμοποιήσει το περιεχόμενο του mail εναντίον σου. Ναι, αλλά δεν έχει αποδείξεις!

Hackers θέτουν σε κίνδυνο λογαριασμούς Gmail, Hotmail και Yahoo Mail

Αύγουστος 10, 2015Μία νέα μέθοδο που χρησιμοποιούν πλέον οι hackers για να εξαπατήσουν θύματα κινητών τηλεφώνων παρουσιάζει σήμερα η Symantec.

Μερικές από τις πιο αποτελεσματικές απάτες γίνονται συχνά με τον πιο απλό τρόπο, όπου μας παρουσιάζεται για παράδειγμα ένας αξιωματικός της αστυνομίας να ζητά να του παραδώσουμε τα κλειδιά του αυτοκινήτου μας. Ο μέσος άνθρωπος στο δρόμο πιθανότατα θα του τα παραδώσει χωρίς δεύτερη σκέψη ή αμφιβολία.

Η απάτη αυτή, χαρακτηρίζεται από δύο σημαντικά στοιχεία που την κάνουν και ιδιαίτερα αληθοφανή. Αυτά δεν είναι άλλα από την απλότητα αλλά και το γεγονός ότι οι άνθρωποι συνήθως εμπιστεύονται ανθρώπους που δηλώνουν αξιωματικοί της αστυνομίας ή άλλης δημόσιας αρχής. Με τον ίδιο πλέον τρόπο δρουν και οι κυβερνοεγκληματίες σήμερα.

Τον τελευταίο καιρό, σύμφωνα με μελέτες της Symantec, έχει παρατηρηθεί και μια αύξηση σε ένα συγκεκριμένο τύπο επίθεσης μέσω phishing με στόχο τους χρήστες κινητών τηλεφώνων. Ο απώτερος σκοπός είναι τελικά η πρόσβαση στο λογαριασμό e-mail του θύματος. Αυτή η επίθεση κοινωνικής μηχανικής (social engineering) είναι πολύ πειστική και οι χρήστες πέφτουν με ευκολία στην παγίδα.

Για να επιτύχει η επίθεση, θα πρέπει οι hackers να γνωρίζουν τη διεύθυνση ηλεκτρονικού ταχυδρομείου του στόχου και τον αριθμό του κινητού τους τηλεφώνου, δεδομένα που τελικά μπορούν να ληφθούν χωρίς μεγάλες προσπάθειες. Οι επιτιθέμενοι κάνουν χρήση της δυνατότητας ανάκτησης κωδικού πρόσβασης, που παρέχεται από πολλούς e-mail providers και έτσι τους «βοηθούν» να αποκτήσουν πρόσβαση στους λογαριασμούς τους, μεταξύ άλλων επιλογών, με έναν κωδικό επαλήθευσης που λαμβάνουν στο κινητό τους τηλέφωνο [άρα τους ζητείται και ο αριθμός κλήσης].

Η πλειοψηφία των περιπτώσεων που καταγράφηκε από τη Symantec, αφορά χρήστες Gmail, Hotmail και Yahoo Mail. Χρησιμοποιώντας το Gmail για παράδειγμα, τα ακόλουθα βήματα περιγράφουν τον τρόπο με τον οποίο λειτουργεί η επίθεση:

Ο χρήστης-θύμα καταχωρεί τον αριθμό του κινητού τηλεφώνου στο Gmail, έτσι ώστε αν ξεχνάει τον κωδικό, η Google να αποστέλλει μήνυμα κειμένου με έναν κωδικό επαλήθευσης και ο χρήστης να μπορεί να έχει πρόσβαση στο λογαριασμό του.

Ο κακός της υπόθεσης, ο hacker, θέλει να εισβάλει στο λογαριασμό του χρήστη, αλλά δεν γνωρίζει τον κωδικό πρόσβασή του. Γνωρίζει την email διεύθυνση και το τηλέφωνό του. Ο hacker επισκέπτεται την σελίδα login του Gmail και εισάγει τα στοιχεία του χρήστη [χωρίς όμως το password] και στη συνέχεια αναζητά βοήθεια μέσω του “Need help?” link. Αυτός ο σύνδεσμος χρησιμοποιείται όταν οι χρήστες έχουν ξεχάσει τα στοιχεία εισαγωγής τους.

Το σύστημα δίνει στον hacker πολλές επιλογές, μεταξύ των οποίων και το “Enter the last password you remember” [Eισάγετε τον τελευταίο κωδικό που θυμόσαστε] και πατήστε στο “Confirm password reset on my [MAKE AND MODEL] phone,” [Επιβεβαίωση επαναφοράς κωδικού πρόσβασης στο τηλέφωνο μου [μάρκα και μοντέλο] παραλείποντας όμως αυτά τα στοιχεία μέχρι να του δοθεί η επιλογή “Get a verification code on my phone: [MOBILE PHONE NUMBER] [Λήψη κωδικού επαλήθευσης στο τηλέφωνό μου: [ΚΙΝΗΤΟ ΤΗΛΕΦΩΝΟ]]

Ο hacker επιβεβαιώνει την επιλογή για να λάβει ο χρήστης-θύμα πλέον με μήνυμα SMS τον εξαψήφιο κωδικό επαλήθευσης στο τηλέφωνο του.

Ο χρήστης λαμβάνει ένα μήνυμα που γράφει “Your Google Verification code is [SIX-DIGIT CODE].” [Ο κωδικός επαλήθευσης του Google είναι [εξαψήφιος κωδικός]

Ο hacker αποστέλλει στο χρήστη ένα μήνυμα SMS που γράφει κάτι σχετικό με αυτό: “Google has detected unusual activity on your account. Please respond with the code sent to your mobile device to stop unauthorized activity". [Η Google εντόπισε ασυνήθιστη δραστηριότητα στο λογαριασμό σας. Απαντήστε με τον κωδικό που σας έχει σταλεί στο κινητό σας τηλέφωνο για να εμποδίσετε τυχόν μη εξουσιοδοτημένη δραστηριότητα].

Ο χρήστης, πιστεύει ότι το μήνυμα είναι αξιόπιστο και απαντά με τον κωδικό επαλήθευσης.

Ο hacker χρησιμοποιεί τον κωδικό επαλήθευσης για να πάρει προσωρινά έναν κωδικό πρόσβασης και στη συνέχεια επιτίθεται στο λογαριασμό e-mail και στα δεδομένα του.

Η «επικοινωνία» όμως του hacker με τα θύματά του δεν σταματά εδώ. Αρκετοί hackers εξακολουθούν να στέλνουν μηνύματα στα θύματά τους όταν κάτι δεν πάει καλά με τη σύνδεση και τους κωδικούς. Βεβαίως και πάλι τα μηνύματα εξακολουθούν να είναι απλά και αληθοφανή, με αποτέλεσμα να πείθουν χωρίς ιδιαίτερη προσπάθεια τα θύματά τους.

Όταν πλέον ο επιτιθέμενος αποκτά πρόσβαση στον λογαριασμό του χρήστη, μπορεί για παράδειγμα, μεταξύ άλλων, να προσθέσει μια εναλλακτική διεύθυνση ηλεκτρονικού ταχυδρομείου στο λογαριασμό και έτσι να λαμβάνει αντίγραφα όλων των μηνυμάτων που θα διαβιβάζονται στη διεύθυνση αυτή. Μάλιστα οι hackers στέλνουν και «ευχαριστήριο» μήνυμα στα θύματά τους, που συνήθως έχει τη μορφή “Thank you for verifying your Google account. Your temporary password is (TEMPORARY PASSWORD)” (Σας ευχαριστούμε για την επαλήθευση του λογαριασμού σας στο Google. Ο προσωρινός κωδικός πρόσβασης σας είναι (προσωρινός κωδικός πρόσβασης)"

Αυτό κάνει την επίθεση phishing όλο και πιο πιστευτή, αφού το θύμα θεωρεί όλη την αλληλογραφία νόμιμη και πιστεύει ότι λογαριασμός του είναι πλέον ασφαλής. Οι κυβερνοεγκληματίες αυτού του τύπου των επιθέσεων δεν φαίνεται να επικεντρώνονται στο οικονομικό κέρδος, όπως για παράδειγμα συμβαίνει στην κλοπή αριθμών πιστωτικών καρτών. Φαίνεται ότι προσπαθούν να συλλέξουν πληροφορίες σχετικά με τα θύματά τους και μάλιστα όχι μαζικά, αλλά σε συγκεκριμένα άτομα. Ο τρόπος λειτουργίας τους είναι παρόμοιος με τις μεθόδους που χρησιμοποιούνται από APT ομάδες.

Αυτή η απλή, αλλά άκρως αποτελεσματική μέθοδος επίθεσης είναι πολύ πιο οικονομική από τις παραδοσιακές spear-phishing επιθέσεις, όπου ένας εισβολέας πρέπει να καταχωρήσει ένα domain και να δημιουργήσει μια ιστοσελίδα phishing.

Στην περίπτωση αυτή, το μόνο κόστος που βαρύνει τους hackers είναι το μήνυμα SMS, ενώ ως μέθοδος είναι και πολύ δύσκολα ανιχνεύσιμη καθώς πρέπει να γίνει από ειδικό λογισμικό για κινητά τηλέφωνα ή από τον εκάστοτε πάροχο κινητής τηλεφωνίας.

Η Symantec συμβουλεύει τους χρήστες να είναι καχύποπτοι προς τα μηνύματα SMS που ζητούν κωδικούς επαλήθευσης, ειδικά αν δεν τους έχουν ζητήσει οι ίδιοι. Εάν δεν είμαστε βέβαιοι για το μήνυμα που λάβαμε ελέγχουμε την προέλευσή του με τον παροχέα του ηλεκτρονικού μας ταχυδρομείου, για να επιβεβαιωθεί εάν το μήνυμα είναι νόμιμο.

Τα μηνύματα που αποστέλλονται συνήθως από τις υπηρεσίες ανάκτησης κωδικού πρόσβασης, αποστέλλουν μόνο τον κωδικό επαλήθευσης και δεν ζητούν από το χρήστη να απαντήσει με οποιονδήποτε τρόπο. Να θυμάστε πάντα ότι ακόμη και αν κάποιος μοιάζει με έναν αστυνομικό ή κάποια ανώτερη αρχή, αυτό δε σημαίνει απαραίτητα ότι θα πρέπει να παραδώσουμε και τα στοιχεία μας, χωρίς να ζητήσουμε αντίστοιχη επιβεβαίωση της ταυτότητάς του.

newsit.gr

Δίωξη Ηλεκτρονικού Εγκλήματος: Προσοχή σε παραβιάσεις e-mail με τη μέθοδο του phishing

Ιούνιος 25, 2015Πληθώρα παραβιάσεων λογαριασμών ηλεκτρονικού ταχυδρομείου (e-mails), με τεχνικές ηλεκτρονικού ψαρέματος (phishing) διαπιστώνεται το τελευταίο διάστημα, όπως ανακοίνωσε η Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος της Ελληνικής Αστυνομίας.

Αρχικά, οι δράστες ζητούν από κατόχους λογαριασμών e-mails στο διαδίκτυο, να επαληθεύσουν τα στοιχεία των λογαριασμών τους σε προτεινόμενο link. Με αυτό τον τρόπο παραβιάζουν τους λογαριασμούς και αλιεύουν-αποκτούν πρόσβαση στα αποθηκευμένα προσωπικά τους δεδομένα αλλά και τη λίστα επαφών τους (contact list).

Στη συνέχεια, μέσω των παραβιασμένων λογαριασμών, οι δράστες αποστέλλουν μαζικά ηλεκτρονικά μηνύματα στη λίστα επαφών (contact list) και υποδύονται άτομα-παθόντες που ζητούν χρήματα με διάφορα προσχήματα (π.χ. «βρίσκομαι στο εξωτερικό, έχασα το πορτοφόλι μου και χρειάζομαι χρήματα για να επιστρέψω», «μου έκλεψαν το πορτοφόλι και το κινητό και δεν έχω καθόλου χρήματα», «είμαι μακριά από το σπίτι και χρειάζομαι επειγόντως χρήματα» κ.ά.). Με αυτό τον τρόπο αποσκοπούν στην εξαπάτηση των χρηστών-παραληπτών και την αποκόμιση παράνομου χρηματικού οφέλους.

Με αφορμή αυτά τα περιστατικά, η Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος, παρακαλεί τους πολίτες να είναι ιδιαίτερα προσεκτικοί και να λαμβάνουν αυξημένα μέτρα προστασίας και ψηφιακής ασφάλειας των λογαριασμών ηλεκτρονικών ταχυδρομείου που διατηρούν στο Διαδίκτυο.

Ειδικότερα συνίσταται:

-Να αποφεύγουν την αποθήκευση ευαίσθητων προσωπικών και οικονομικών δεδομένων στους λογαριασμούς ηλεκτρονικού ταχυδρομείου και ειδικά να αποφεύγουν την αποθήκευση δεδομένων τα οποία περιέxoυν αριθμούς λογαριασμών φωτοτυπίες ταυτότητας, password s κ.λπ..

-Να πληκτρολογούν τις διευθύνσεις των ιστοσελίδων (URL) στον περιηγητή (browser) αντί να χρησιμοποιούν υπερσυνδέσμους (links) όταν ελέγχουν τις πηγές που αποστέλλονται μέσω ηλεκτρονικού ταχυδρομείου.

-Να προσέχουν ακόμη μια μορφή απάτης που μοιάζει με το «ψάρεμα» (phishing) και λέγεται «pharming» (παραπλάνηση) και η οποία κάνει ανακατεύθυνση των χρηστών από τις νόμιμες τοποθεσίες διαδικτύου σε απομιμήσεις, με σκοπό την κλοπή προσωπικών στοιχείων.