Χάκερς με κελεμπία χτύπησαν το ΓΕΣ

Αύγουστος 06, 2018Η Uber απέκρυψε κυβερνοεπίθεση & υποκλοπή δεδομένων 57 εκατομμυρίων χρηστών

Νοέμβριος 23, 2017Τα Windows 7 επηρεάστηκαν περισσότερο από την κυβερνοεπίθεση

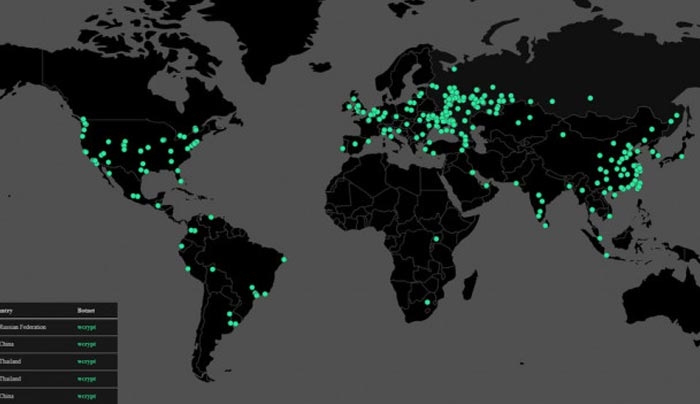

Μάιος 24, 2017Europol: 200.000 τα θύματα της κυβερνοεπίθεσης σε 150 χώρες

Μάιος 15, 2017Συνολικά 200.00 υπολογιστές, σε τουλάχιστον 150 χώρες σε όλο τον κόσμο έπληξε η κυβερνοεπίθεση η οποία ξεκίνησε την Παρασκευή, σύμφωνα με την Europol.

Μάλιστα, ο επικεφαλής της υπηρεσίας δεν έκρυψε τον φόβο του ότι μπορεί η εικόνα να είναι ακόμη χειρότερη τη Δευτέρα.

«Αυτή τη στιγμή αντιμετωπίζουμε μία κλιμακούμενη απειλή. Οι αριθμοί ανεβαίνουν», δήλωσε ο Ρομπ Γουεϊνράιτ. «Ανησυχώ για το πώς οι αριθμοί θα συνεχίσουν να αυξάνονται όταν οι άνθρωποι επιστρέψουν στη δουλειά και στραφούν στους υπολογιστές τους, το πρωί της Δευτέρας», πρόσθεσε.

«Το εύρος της κυβερνοεπίθεσης αυτής, είναι πρωτόγνωρο. Μεταξύ των θυμάτων συμπεριλαμβάνονται επιχειρήσεις και μεγάλες εταιρικές κοινοπραξίες», ανέφερε ακόμη.

Συναγερμός έχει σημάνει στις Αρχές Ασφαλείας από τις κυβερνοεπιθέσεις των τελευταίων ωρών

- Χιλιάδες οι στόχοι - Στο στόχαστρο δημόσια νοσοκομεία, τράπεζες και εταιρείες

- Το κακόβουλο λογισμικό κλειδώνει τους υπολογιστές και τα πολύτιμα αρχεία και ζητάει λύτρα για να τα ξεκλειδώσει μετρώντας αντίστροφα

- Λίγες ώρες πριν από τις μαζικές επιθέσεις οι Anonymous είχαν προειδοποιήσει για τον Τρίτο Παγκόσμιο Πόλεμο

Σε σειρά κυβερνοεπιθέσεων έχουν προχωρήσει χάκερς, οι οποίοι κατάφεραν να "μολίνουν" με κακόβουλο λογισμικό που ζητάει λύτρα χιλιάδες υπολογιστές. Ωστόσο, δεν πρόκειται για ένα απλό χτύπημα αλλά για κάποιου είδους πολιτικό μήνυμα, αφού "χτυπήθηκαν" υπουργεία, δημόσια νοσοκομεία, επιχειρήσεις κ.α. Σε συναγερμό είναι ο πλανήτης αλλά και οι υπηρεσίες ασφαλείας τουλάχιστον 100 χωρών.

Πρόκειται για τον ιό #WannaCry, ο οποίος κλειδώνει τους υπολογιστές, ζητώντας λύτρα για να ξεκλειδώσουν, ενώ την ίδια στιγμή απειλεί με διαγραφή όλων των αρχείων (ransomware)! Ενώ το wallpaper του μολυσμένου υπολογιστή αλλάζει, οι χρήστες που επηρεάζονται βλέπουν επίσης έναν χρονομετρητή αντίστροφης μέτρησης για να τους υπενθυμίζει τον χρόνο που έχουν για να πληρώσουν.

Σύμφωνα με πληροφορίες, έχουν αναφερθεί επιθέσεις σε τουλάχιστον 50.000 «στόχους», οι περισσότεροι εκ των οποίων αναφέρονται στην Μεγάλη Βρετανία, την Ισπανία, την Ουκρανία, την Ινδία και την Κίνα. Μάλιστα ακόμα και η Ρωσία του Πούτιν χτυπήθηκε, αυτή τη φορά.

Ρωσία: "Έπεσε" το υπουργείο Εσωτερικών

Το υπουργείο Εσωτερικών της Ρωσίας ανακοίνωσε αργά χθες το βράδυ ότι εκατοντάδες υπολογιστές του έγιναν στόχος κυβερνοεπίθεσης, καθώς συγκλίνουσες πληροφορίες υποδεικνύουν πως βρίσκεται σε εξέλιξη μια επίθεση εναντίον συστημάτων σε δεκάδες χώρες.

Μια εκπρόσωπος του ρωσικού υπουργείου Εσωτερικών, η Ιρίνα Βολκ, δήλωσε σε ρωσικά πρακτορεία ειδήσεων ότι η επίθεση επιχειρήθηκε με κακόβουλο λογισμικό το οποίο πλήττει υπολογιστές με λειτουργικό σύστημα Windows, εκμεταλλευόμενο αδυναμίες του.

Περίπου 1.000 υπολογιστές του υπουργείου μολύνθηκαν και μπήκαν σε καραντίνα, σύμφωνα με την εκπρόσωπο, που επέμεινε πως η επίθεση έχει αποκρουστεί. Μια πηγή ενήμερη για την επίθεση διαβεβαίωσε το πρακτορείο ειδήσεων Interfax ότι το υπουργείο δεν απώλεσε δεδομένα στις επιθέσεις αυτές. Στόχος επίθεσης ανακοίνωσε ότι έγινε και η ρωσική τράπεζα Sberbank, το μεγαλύτερο ταμιευτήριο της χώρας, που όμως επίσης διαβεβαίωσε ότι κατάφερε να την αποκρούσει.

«Τα συστήματα κυβερνοασφάλειας εντόπισαν έγκαιρα τις προσπάθειες παρείσφρησης στις υποδομές της τράπεζας. Το δίκτυο της τράπεζας έχει εγκατεστημένα προγράμματα ασφαλείας για την αντιμετώπιση τέτοιων επιθέσεων. Ο ιός δεν παραβίασε το σύστημα», σύμφωνα με το γραφείο Τύπου της τράπεζας.

Η Microsoft, η αμερικανική εταιρεία-κολοσσός του λογισμικού, ανακοίνωσε νωρίτερα χθες ότι εντόπισε και διόρθωσε το πρόβλημα που προκαλούσε το κακόβουλο λογισμικό WannaCrypt, αξιοποιώντας μια ήδη γνωστή αδυναμία ασφαλείας στο λειτουργικό σύστημα Windows. Το κακόβουλο πρόγραμμα αυτό κλειδώνει τους υπολογιστές και δεν επιτρέπει στους κατόχους τους την πρόσβαση αν δεν πληρώσουν τον δράστη της επίθεσης. Για αυτού του είδους τα κακόβουλα προγράμματα οι ειδικοί σε θέματα κυβερνοασφάλειας χρησιμοποιούν τον (σ.σ. αμετάφραστο, αλλά αυτοεπεξηγηματικό) όρο ransomware.

Κατέρρευσε η Υγεία στην Βρετανία

Η Υπηρεσία Εθνικής Υγείας της Βρετανίας ανακοίνωσε ότι αποκρίνεται σε επίθεση στον κυβερνοχώρο, η οποία όπως ανέφεραν νοσοκομεία στη χώρα τα ανάγκασε να αναβάλουν ραντεβού και να παραπέμψουν αλλού ασθενείς.

«Είμαστε ενήμεροι για ένα περιστατικό ασφάλειας στον κυβερνοχώρο και εργαζόμαστε σε μια απόκριση», δήλωσε εκπρόσωπος του NHS Digital, μιας διεύθυνσης του NHS [Εθνικού Συστήματος Υγείας] που ασχολείται με θέμα πληροφοριακής τεχνολογίας.

Νωρίτερα, τα βρετανικά νοσοκομεία ανακοίνωσαν ότι υποχρεώθηκαν να παραπέμψουν αλλού επείγοντα περιστατικά περιστατικά έπειτα από επίθεση που φέρεται να πραγματοποιήθηκε στον κυβερνοχώρο σε εθνικό επίπεδο.

«Έπειτα από μια φερόμενη ως εθνική επίθεση στον κυβερνοχώρο λαμβάνουμε όλα τα προληπτικά μέτρα που είναι δυνατό προκειμένου να προστατεύσουμε τα τοπικά συστήματα και τις υπηρεσίες του NHS», ανέφερε το NHS του Μερσισάιντ στη βόρεια Αγγλία σε ανάρτησή του στο τουίτερ.

"Μαύρισε" η σπανική Telefonica

Στο στόχαστρο των επιθέσεων φαίνεται πως βρέθηκε και ο κολοσσός των τηλεπικοινωνιών Telefonica αλλά και πολλές ακόμα ισπανικές εταιρείες.

Το υπουργείο Ενέργειας της χώρας επισήμανε ότι "επιβεβαίωσε διαφορετικές κυβερνοεπιθέσεις εναντίον ισπανικών επιχειρήσεων", από ένα ιό τύπου "ransomware", που εμποδίζει την πρόσβαση σε αρχεία έως ο χρήστης να καταβάλει λύτρα.

Σε ένα δελτίο τύπου που δημοσιεύτηκε στη Μαδρίτη, το υπουργείο εμφανίζεται καθησυχαστικό:

"Η επίθεση επηρέασε μεμονωμένα εξοπλισμούς επεξεργασίας δεδομένων χρηστών που εργάζονται σε διαφορετικές επιχειρήσεις" και "δεν επηρεάζει την παροχή των υπηρεσιών ούτε τη λειτουργική ασφάλεια του δικτύου ούτε τον χρήστη αυτών των υπηρεσιών".

Η επίθεση "δεν θέτει σε κίνδυνο την ασφάλεια των δεδομένων και δεν πρόκειται για μια διαρροή δεδομένων" επιμένει το υπουργείο Ενέργειας. Το Εθνικό Κέντρο Κρυπτολογίας (CCN) – τμήμα των υπηρεσιών πληροφοριών που είναι επιφορτισμένες με την ασφάλεια των τεχνολογιών πληροφόρησης- έκανε λόγο για μια "μαζική επίθεση ransomware".

Η επίθεση "πλήττει τα συστήματα Windows κρυπτογραφώντας όλα τους τα αρχεία και τα αρχεία των δικτύων με τα οποία συνδέονται" εξήγησε το CCN. Η Telefonica επίσης υποχρεώθηκε να κλείσει τους υπολογιστές της στην έδρα της στη Μαδρίτη, είπε στο Γαλλικό Πρακτορείο μια πηγή από την εταιρεία που δεν θέλησε να κατονομαστεί.

Ο ιός "έπληξε εκατοντάδες υπολογιστές, εδώ, στην έδρα της επιχείρησης" συμπλήρωσε η ίδια πηγή, διαβεβαιώνοντας ότι οι υπηρεσίες προς τους πελάτες της εταιρείας δεν έχουν επηρεαστεί. Πολλά ισπανικά ΜΜΕ μετέδωσαν νωρίτερα ότι οι υπεύθυνοι της της Telefonica προειδοποίησαν από τα μεγάφωνα τους εργαζομένους για το πόσο επείγον είναι να κλείσουν τους υπολογιστές τους, γεγονός που επιβεβαίωσε η πηγή από την εταιρεία.

Η αντίδραση του Σνόουντεν

Ο Έντουαρτ Σνόουντεν σχολίασε τις κυβερνοεπιθέσεις μέσω του twitter. "Στον απόηχο της σημερινής κυβερνοεπίθεσης, το Κογκρέσο θα πρέπει να αναρωτηθεί εάν η NSA γνώριζε το πόσο ευάλωτα ήταν τα λογισμικά των νοσοκομείων" έγραψε.

newsit.gr